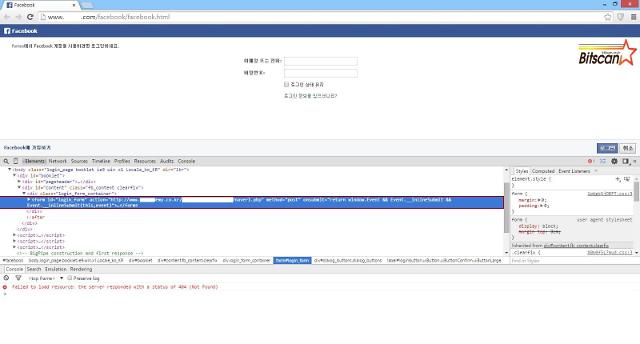

17일 발견된 페이스북 로그인을 위장한 피싱사이트 [사진 = 빛스캔 ]

아주경제 장윤정 기자 = 가짜 페이스북(SNS)을 이용한 신종 피싱 수법이 등장했다.

그간 가짜 네이버 사이트를 이용한 피싱 사기는 많았지만 가짜 페이스북을 이용한 수법은 처음이다.

국내 보안회사 빛스캔은 17일 페이스북의 계정을 탈취하기 위한 가짜 페이스북 피싱 사이트를 발견했다고 밝혔다.

가짜 페이스북 사이트는 포모스(e-스포츠 관련 인터넷 매체) 웹사이트에 삽입돼 인터넷 사용자들을 현혹했다.

피싱 공격은 정상 사이트와 유사하게 만든 가짜 페이지를 이용해 사용자의 개인정보를 훔치거나 악성코드를 유포하는 공격을 의미한다.

빛스캔 관계자는 "기존에는 네이버 로그온 창을 본떠 만들어 네이버 접속 정보를 빼내는 사례가 많았지만, 이번 경우에는 해외 유명 SNS 계정 정보를 노린다는 점에서 새로운 공격 시도로 보여진다"며 "페이스북은 국내에서도 많은 사용자가 이용하기 때문에 그 피해 또한 늘어날 것으로 예상된다"고 말했다.

페이스북 계정을 탈취하기 위한 피싱사이트를 자세히 살펴보면 포모스에서 페이스북 계정을 통해 로그인을 하는 것처럼 위장했다.

특히 페이스북에서 제공하는 일부 API(애플리케이션 프로그래맹 인터페이스)를 사용, 실제 사이트와 거의 흡사하게 제작됐다.

빛스캔측은 "해당 사이트에서 테스트를 해본 결과 입력한 계정이 공격자가 마련해둔 다른 서버로 전송이 되는 것을 와이어샤크 패킷을 통해 확인했다"며 "입력 이후에는 원래 악성링크가 삽입돼 있던 포모스 사이트로 연결을 시켜 실제 로그인이 된 것처럼 위장하기 위한 치밀한 모습도 보였다"고 밝혔다.

페이스북의 로그인을 하는 과정에서 접속했던 쿠키를 체크하기 때문에 한번 접속했던 PC는 다시 피싱 사이트로 넘어가지 않는다. 따라서 사용자로서는 실제 페이스북에 로그인을 했다고 느낄 수 있다.

더욱 우려되는 점은 피싱사이트는 연결 시 소프트웨어의 취약점을 이용하지 않기 때문에 보안 업데이트와 관계없다. 따라서 백신 등으로도 탐지할 수 없어 사용자가 유심히 확인하지 않는 이상 실제와 동일한 사이트를 구별하기란 쉽지 않다는 점이다.

보안전문가들은 “누리꾼들이 가장 많이 접하는 인터넷 포털을 이용하는 등 피싱수법이 날로 진화하고 있다”며 “출처가 불분명하거나 기존 사이트와 다른 이상이 발견된다면 처음부터 클릭하지 않는 게 피해를 막는 예방법”이라고 조언했다.

![[포토] 법원, 이재명 위증교사 1심 무죄 선고](https://image.ajunews.com/content/image/2024/11/25/20241125145229136612_518_323.jpg)

![[포토] 법원 출석하는 이재명 대표](https://image.ajunews.com/content/image/2024/11/25/20241125140609985611_518_323.jpg)

![[포토] 공판 출석하는 이재용 회장](https://image.ajunews.com/content/image/2024/11/25/20241125142305494112_518_323.jpg)

![[슬라이드 포토] 성수동이 들썩 오데마 피게 포토콜 참석한 스타들](https://image.ajunews.com/content/image/2024/11/22/20241122205657914816_518_323.jpg)