한국 노리던 악성코드, 일본 금융 계정탈취로 대상 확대

2014-06-03 11:05

아주경제 장윤정 기자 = 보안전문기업 하우리(대표 김희천)는 지난 3년간 국내를 대상으로 악성코드를 유포하던 해킹 조직이 최근에 무대를 일본으로 확장하며 일본 인터넷뱅킹 사용자를 대상으로 계정정보를 탈취하는 악성코드를 유포하는 것이 발견되었다고 3일 밝혔다.

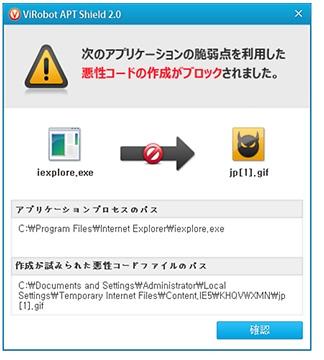

해당 악성코드는 전세계를 대상으로 관제 중인 하우리 취약점 공격 사전차단 솔루션인 APT 쉴드(Shield) 관제를 통해 일본에서 최초 발견됐다. 이후 다수의 일본 웹사이트를 통해 어도비 플래시 플레이어 취약점(CVE-2014-0515)을 이용, 유포됐다.

악성코드에 감염되면 다수의 일본 인터넷 뱅킹 사이트 접속 시 사용자가 입력한 아이디 및 패스워드 등 계정 정보가 해커에게 전송되며, 추가로 원격제어 악성코드가 다운로드돼 해커에 의해 PC가 악의적인 목적으로 조종될 수 있다.

이번에 발견된 악성코드는 기존에 국내를 대상으로 금전적인 이득을 목적으로 다양한 악성코드를 뿌리던 조직과 동일한 조직의 소행으로 추정된다.

해당 조직은 자신들이 개발한 기본적인 악성코드 프레임워크를 사용하는 데, 이번에도 동일한 프레임워크가 사용됐다.

하우리측 분석에 따르면 일부 기존에 한국을 대상으로 온라인 게임 계정 탈취 시 사용한 관련 레지스트리 값 및 C&C 프로토콜, 악성코드 업데이트 방식 등이 그대로 동일하며 다만 정보 탈취 대상이 일본 인터넷뱅킹 관련 정보로만 변경되었다.

기존에 해당 조직은 2011년 6월경부터 국내를 대상으로 주로 온라인 게임 계정 탈취 및 언론사, 포털 등 40여개 이상의 기업을 대상으로 관리자 계정 탈취를 노리는 악성코드를 유포한 바 있다.

작년부터는 인터넷 뱅킹 파밍 기능을 추가하고 비트코인 등 가상화폐 거래사이트의 계정 정보 탈취 및 직접적인 마이닝을 통해 금전적인 수익을 올리려 시도했다.

최상명 하우리 차세대보안연구센터장은 “최근 국내에서 악성코드를 유포, 금전적인 수익을 취하던 조직이 악성코드에 대한 대응이 빨라지며 수익이 줄어들자 수익 모델 확장을 위해 일본으로 넘어가고 있는 것으로 추정된다”라며

“추후 일본을 대상으로 사용하며 발전시킨 악성코드 기법이 다시 국내에서도 사용될 수 있으므로 APT 쉴드 관제 대상을 확대, 예의주시 중”이라고 밝혔다.

실제로 일본 금융 계정탈취 악성코드가 바이로봇 APT 쉴드에 의해사전 차단된 화면