야한 이미지 클릭하면 소액결제가? '음란 스미싱 등장'

2013-12-23 14:18

아주경제 장윤정 기자 = 음란물로 위장한 스미싱이 등장했다.

이 앱은 이미지를 클릭하면 개인정보 탈취, 소액결제 등을 유도하는 스미싱 앱이 설치되는 구조다. 따라서 일부 스미싱 차단, 방지용 보안 앱이 이미지로 구성되어있는 음란 스미싱 앱을 정상 앱으로 판별하는 경우도 있어 더욱 위험하다.

잉카인터넷 대응팀은 안드로이드용 악성앱 관제 중에 새로운 유형으로 악성앱 설치를 유도하는 스미싱 기법을 최초탐지했다고 23일 밝혔다. 잉카인터넷은 해당 스미싱 내용을 보안협력이 체결되어 있는 이동통신사 SKT 보안팀에 전달하는 한편 유관기관 등에도 공유한 상태라고 설명했다.

잉카인터넷측은 "이번에 발견된 사례처럼 음란하고 자극적인 이미지를 포함한 경우, 표적공격용으로 활용이 가능하고, 호기심 유발로 인한 악성앱 접근 가능성이 높아질 수 있다"며 "최근 스미싱은 이용자들의 심리를 교묘하게 파고드는 지능적인 수법을 사용, 스미싱 문자메시지를 통한 잠재적 위협이 커지고 있기 때문에 더욱 주의해야한다"고 말했다.

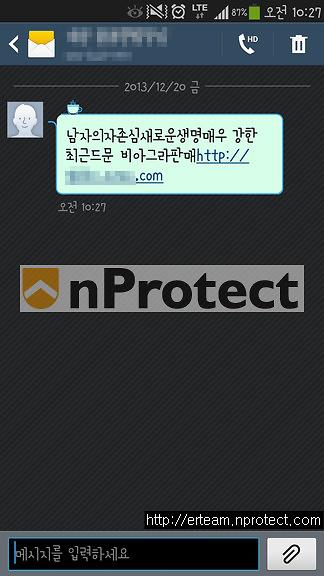

음란 스미싱은 '남자의자존심새로운생명매우 강한 최근드문 비아그라판매http://*****.zz**.com'와 같은 문자메시지 형태로 유포된다. 이용자가 문자메시지 내용에 현혹되어 링크를 클릭할 경우 특정 음란 사이트로 연결된다. 그리고 이용자가 음란한 이미지를 클릭할 경우 "AV-cdk.apk" 이름의 악성앱이 다운로드된다.

비아그라 판매를 위장한 음란스미싱 문자메시지 화면

이용자가 다운로드된 APK 파일을 한번 더 클릭해 실행하면, 앱 설치 화면이 보여진다. 악성앱은 안드로이드 단말기의 연락처, 문자메시지 전송, GPS 위치추적, 문자메시지 감시, 인터넷 통신, 내장메모리 접근, 통화상태, 사진 및 동영상 촬영, 오디오 녹음, 시스템 활성화 등 다양한 기능을 통해서 사생활 침해 및 개인정보 탈취를 시도하게 된다.

한편 잉카인터넷측은 "최근 스미싱이 차단회피 목적으로 도메인 주소의 일부만 조금씩 변경하면서 유포하는 다형성 기법과 IP주소를 이용하는 방식 등 꾸준히 변형돼 유포중"이라며 "특히 택배와 모임이 많아지는 연말연시에 스미싱 문자 수신으로 피해를 입지않도록 더욱 주의해야한다"고 당부했다.

최근 이 회사가 발견된 스미싱 문자는 'EMS-- 고객님 택배 배송 도착예정▶ http://bjco.a-ems.****.net:8088' '11월 렌탈료50.000원 고객농협계좌 자동 입금처리되었습니다 http://goo.gl/u0**MV {웅진코웨이}' '11월3일~12월3일 통신요금미납금 463,320원 결제.이용내역->126.65.***.22' '12.16일 신한카드 일시불 370.392원 정상결제완료. 확인요망!http://joi.nu/**s' '[CJ대한통운]G마켓에서 고객님에게 택배를 발송하였습니다 배송예정 확인http://me2.do/xp**r4jw' '[민원24] 장수빈님의 차량이 무인단속장비에 적발 highway-***.kr 확인후 처리바랍니다' '[응친] 친구맺기 요청이 도착하였습니다 friends****.kr 확인하고 응답해주세요' 등 다양하다.

음란스미싱 앱의 이미지를 클릭할 경우 악성 앱이 설치된다